NOTICIAS

MÉXICO

México, el segundo país con más ciberataques de LATAM: las 5 principales amenazas

Las principales ciberamenazas en México durante 2024

La empresa de ciberseguridad ESET reveló el pasado 18 de septiembre cuáles son las ciberamenazas más comunes en Latinoamérica, una región severamente azotada por el crimen cibernético; los expertos también revelaron que México es uno de los países más vulnerados a lo largo del primer trimestre de 2024.

Top 5 de países con mayores amenazas en Latinoamérica

Los expertos en ciberseguridad de ESET estableció cuáles son los cinco países con mayores amenazas detectadas por su telemetría a lo largo de los primeros seis meses de 2024:

- Perú

- México

- Ecuador

- Brasil

- Argentina

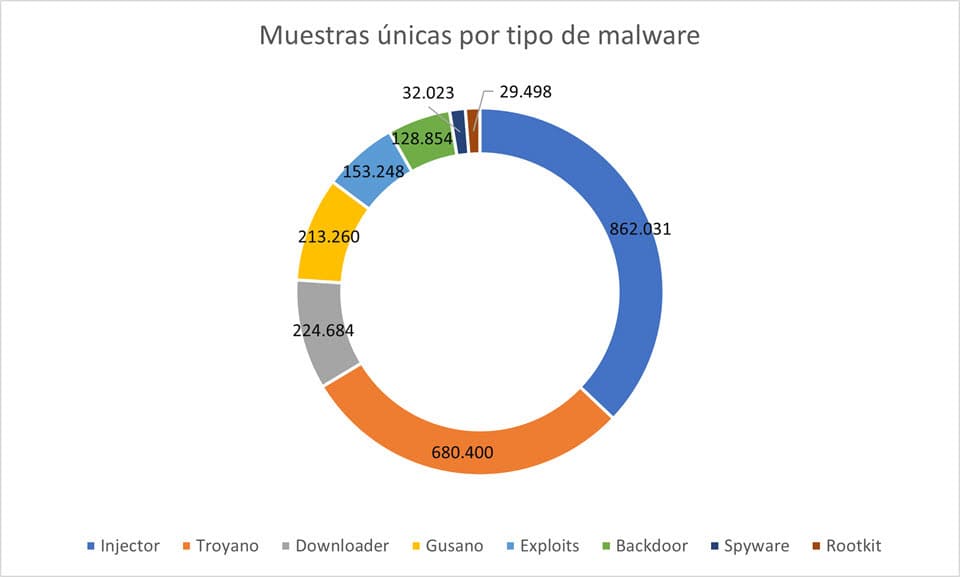

También se detectó una media de 2.6 millones de muestras de distribución de malware que se distribuyó durante la primera mitad de 2024. Entre los agentes maliciosos hallados se encuentran:

- Inyectores

- Troyanos

- Downloaders

- Gusanos

- Exploits

- Backdoors

- Spyware

- Rookits

- Droppers.

Por otro lado, se encontraron casi 2 millones (un millón 874 mil 913) de ataques de phishing a lo largo de la región. “Va desde México y se extiende hasta Argentina“, según el reciente reporte de ESET.

Familias de amenazas más detectadas en el primer semestre del 2024

El primer lugar de los códigos maliciosos que se observan por parte de nuestra telemetría son los denominados “injector”.

Los “injectors” buscan insertar código malicioso en los procesos legítimos del sistema, para realizar diversas acciones como el descargar algún malware adicional que pueda monitorear las actividades de la víctima o controlar el equipo remotamente.

En segundo lugar está el troyano llamado “Kryptik” cuyo primer vector de infección son archivos maliciosos adjuntos que puede llegar por correo electrónico, software pirata y falsos asistentes de actualización.

“Al igual que otras variantes su principal objetivo es obtener información financiera de las víctimas, suplantar su identidad para generar estafas más eficientes y añadir el dispositivo infectado a una botnet”. ESET

El tercer malware es “Expiro”, un gusano que afecta a los sistemas operativos Windows, cuando el dispositivo es infectado para a formar parte de una botnet.

Además sus principales tareas son el robo de información de sus víctimas, también buscan emplear los recursos del equipo para poder generar ataques de denegación de servicio (DoS).

Vulnerabilidades más explotadas en el primer semestre 2024

En este semestre se han detectado las siguientes muestras únicas por tipo de malware en Latinoamérica:

1. Win/Exploit.CVE-2012-0143

Este exploit se aprovecha de una vulnerabilidad de Microsoft Excel que permite la ejecución remota de código arbitrario.

2. Win/Exploit.CVE-2012-0159

Esta detección corresponde a un exploit que abusa de una vulnerabilidad en Microsoft Windows que también permite acceder remotamente y sin necesidad de autenticación a un sistema vulnerable.

El fallo se descubrió en 2012 y fue utilizado en campañas de ransomware como las de “Petya” y “NotPetya” años atrás. Sin embargo, sigue siendo utilizada por actores maliciosos.

3. JS/Exploit.CVE-2021-26855

Se trata de una vulnerabilidad que afecta a Microsoft Internet Explorer descubierta en 2021 que permite a un atacante tener acceso remoto, sin necesidad de autenticación, a un sistema vulnerable.

Se ha intentado aprovechar esta vulnerabilidad en campañas maliciosas que llegaron a varios países de Latinoamérica.

4. Win/Exploit.CVE-2017-11882

Este exploit aprovecha una vulnerabilidad de Microsoft Office que permitir al atacante acceder remotamente a un sistema vulnerable sin necesidad de autenticación.

Fue descubierta en 2017 y los intentos de explotación de este fallo se han observado en varios países de Latinoamérica, principalmente en Argentina, Colombia, Chile y México.

Esta vulnerabilidad fue muy utilizada en las campañas de ransomware conocidas como “WannaCry” y “Goldeneye” entre abril y mayo de 2017 en Latinoamérica.

Esta vulnerabilidad sigue siendo de las más explotadas en correos de toda Latinoamérica, según los expertos de ESET.

5. Win/Exploit.CVE-2016-3316

Se trata de un exploit que abusa de la ejecución de código remoto en Microsoft Office cuando este no puede manejar correctamente los objetos en la memoria.

- Un atacante puede ejecutar código arbitrario con los permisos del usuario actual, es decir, si este usuario ha iniciado sesión con permisos de administrador, el atacante podría tomar el control del sistema afectado instalando programas, viendo, cambiando o eliminando datos; o crear nuevas cuentas con permisos de administrador para otros usuarios.

- No existen resultados al momento

DEJA UN COMENTARIO